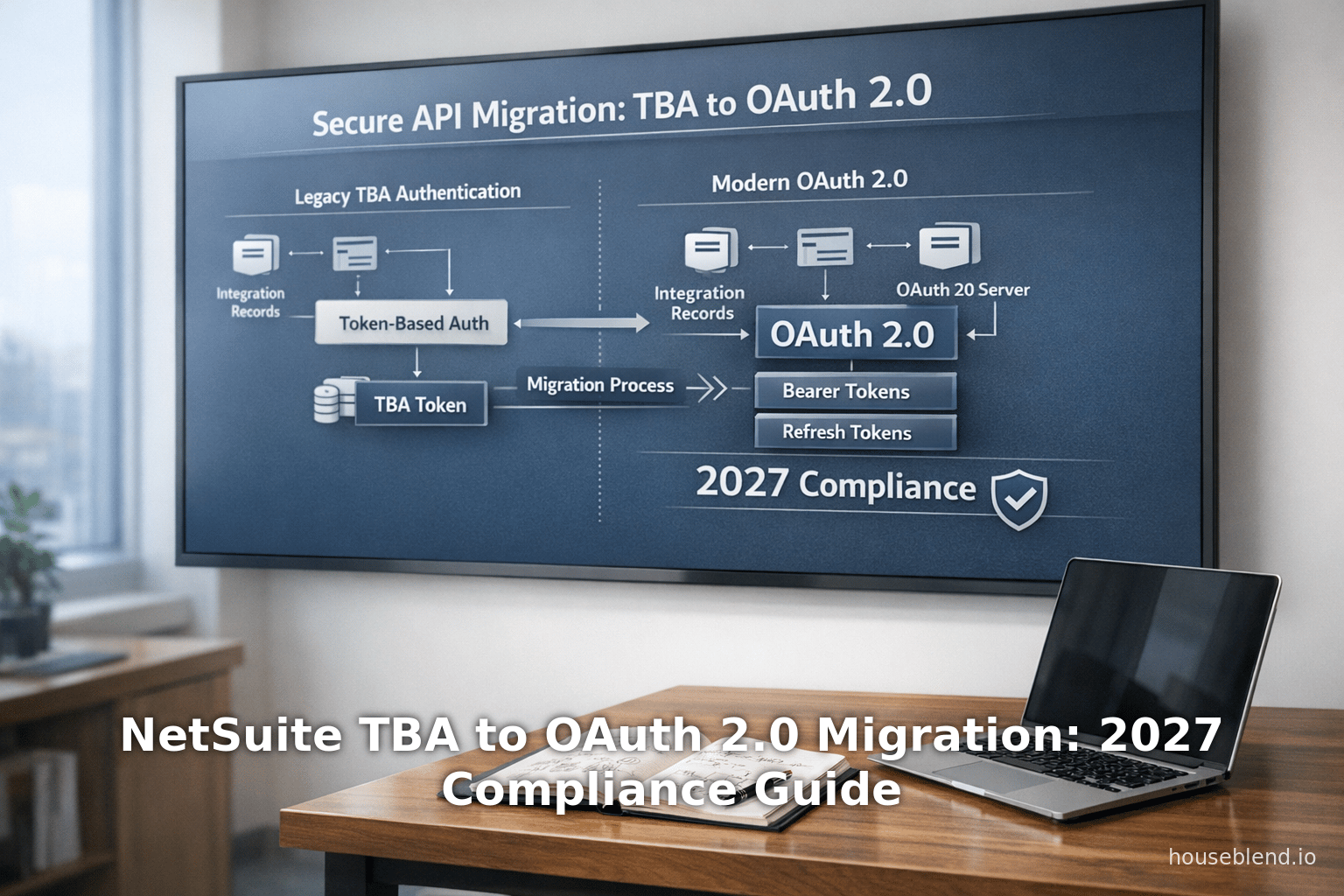

Migration de NetSuite TBA vers OAuth 2.0 : Guide de conformité 2027

Résumé analytique

Ce rapport fournit un guide technique approfondi pour la migration des intégrations Oracle NetSuite de l' authentification par jeton (TBA, le schéma basé sur OAuth 1.0 de NetSuite) vers le standard moderne OAuth 2.0, en prévision des exigences de conformité de NetSuite pour 2027. À partir de NetSuite 2027.1 (prévu début 2027), les nouvelles intégrations utilisant le TBA ne seront plus autorisées [1]. Les organisations mondiales dépendant de NetSuite — actuellement adopté par plus de 24 000 entreprises dans le monde [2] — doivent planifier et exécuter une transition vers OAuth 2.0 pour maintenir un accès API sécurisé. Ce changement s'aligne sur les mouvements de l'industrie visant à abandonner OAuth 1.0 ; par exemple, Intuit a mis fin au support d'OAuth 1.0 en 2020 au profit d'OAuth 2.0 [3].

Nous commençons par un contexte historique, en opposant l'authentification héritée de NetSuite (authentification de base et TBA) à OAuth 2.0. Nous détaillons les différences techniques : OAuth 2.0 introduit des jetons porteurs (bearer tokens) avec des mécanismes de rafraîchissement intégrés et des portées (scopes) granulaires, tandis que le TBA (OAuth 1.0) exigeait des signatures par requête sans jetons de rafraîchissement [4] [5]. Le rapport explique les flux OAuth 2.0 spécifiques de NetSuite (Code d'autorisation et Identifiants client) et comment configurer les enregistrements d'intégration, les URI de redirection, les certificats et les portées [6] [7]. Nous incluons des stratégies de migration étape par étape pour mettre à jour les RESTlets NetSuite, les intégrations SuiteTalk REST et SOAP du TBA vers OAuth 2.0, ainsi que des extraits de code et des exemples de points de terminaison API pour obtenir et utiliser des jetons OAuth [8] [9].

Le contenu clé comprend des comparaisons détaillées (avec tableaux) des méthodes d'authentification, une chronologie des changements de politique d'authentification de NetSuite (2024–2027), et des études de cas telles que la création d'un portail client sécurisé basé sur NetSuite utilisant OAuth 2.0 [10] [11]. Nous analysons les implications en matière de sécurité et de conformité (par exemple, respecter les normes cryptographiques modernes, prendre en charge la 2FA et les directives NIST) [12] [13], en citant la documentation d'Oracle et des sources expertes. Le rapport couvre également les orientations futures : application forcée de PKCE, évolution des portées API et retrait potentiel des flux hérités restants (SOAP, authentification de base).

En fournissant un chemin de migration de bout en bout, ce guide permet aux administrateurs, développeurs et architectes NetSuite de garantir que leurs intégrations restent opérationnelles, sécurisées et conformes jusqu'en 2027 et au-delà.

Introduction

Oracle NetSuite est une plateforme ERP cloud de premier plan utilisée par des dizaines de milliers d'organisations dans le monde [2]. En tant qu'application SaaS, NetSuite fournit des API étendues (SuiteTalk REST/SOAP, RESTlets, SuiteAnalytics) pour des intégrations personnalisées et une connectivité tierce. Historiquement, NetSuite prenait en charge plusieurs méthodes d'authentification, notamment la connexion par mot de passe de base, l'authentification unique (SSO), l'authentification par jeton (TBA) qui utilise des jetons de style OAuth 1.0, et plus récemment OAuth 2.0. Entre 2021 et 2023, Oracle a introduit le support d'OAuth 2.0 pour les API REST de NetSuite ; cela a été en partie motivé par des tendances plus larges en matière de sécurité et de conformité des API. Par exemple, d'autres fournisseurs comme Intuit (QuickBooks) ont annoncé l'abandon d'OAuth 1.0 au profit d'OAuth 2.0 [3]. L'alignement stratégique du PDG de NetSuite avec Oracle Cloud exige également des normes d'authentification cohérentes et modernes sur l'ensemble des produits.

D'ici 2027, Oracle a imposé que toutes les nouvelles intégrations aux API NetSuite (SOAP, REST, RESTlets) doivent utiliser OAuth 2.0 au lieu du TBA [1]. Plus précisément, les notes de version de NetSuite 2027.1 déclarent qu'à partir de ce moment, « aucune nouvelle intégration utilisant le TBA ne pourra être créée » pour les services Web SOAP, les services Web REST ou les RESTlets [1]. Bien que les intégrations TBA existantes continueront de fonctionner, la dépendance à un système hérité présente des risques de sécurité et de maintenance. Par conséquent, les organisations doivent migrer les intégrations existantes et adopter OAuth 2.0 pour tout nouveau développement d'ici 2027.

Ce guide sert de référence technique complète pour les organisations entreprenant cette migration. Il couvre :

- Contexte historique : Pourquoi NetSuite s'éloigne du TBA, y compris l'évolution des normes et les exigences de sécurité émergentes.

- Fondations techniques : Explication détaillée des mécanismes OAuth 1.0 (TBA) vs OAuth 2.0, y compris les flux, les types de jetons et la configuration spécifique à NetSuite.

- Feuille de route NetSuite : Calendrier publié par Oracle pour les changements d'authentification (2024–2027), avec des conseils concrets issus de la documentation officielle [14] [15].

- Méthodologie de migration : Processus étape par étape pour convertir les intégrations du TBA vers OAuth 2.0, couvrant à la fois les flux Authorization Code Grant (délégué par l'utilisateur) et Client Credentials (machine-à-machine) [7] [16].

- Sécurité et conformité : Analyse des avantages de sécurité d'OAuth 2.0 (jetons porteurs, portées, jetons de rafraîchissement, PKCE) et alignement avec les normes d'entreprise (NIST, SOC2, etc.) [12] [13].

- Études de cas et meilleures pratiques : Scénarios réels illustrant les intégrations OAuth 2.0 (par exemple, un portail client) [10] [11], ainsi que les leçons apprises et conseils.

- Perspectives d'avenir : Discussion sur les changements anticipés au-delà de 2027 (par exemple, retrait éventuel du TBA, nouvelles améliorations OAuth, évolution des fonctionnalités NetSuite).

Pour élaborer ce guide, nous nous appuyons largement sur la documentation Oracle NetSuite [14] [5], les communautés de développeurs et de support NetSuite [17] [7], des blogs industriels faisant autorité [18] [12], et des sources techniques pratiques [10] [16]. Les affirmations sont étayées par des citations intégrées.

Le reste du rapport approfondit chacun de ces aspects, fournissant le « pourquoi », le « quoi » et le « comment » de la migration TBA vers OAuth 2.0 de NetSuite.

Contexte historique et arrière-plan

Évolution des intégrations NetSuite

Les intégrations de NetSuite ont évolué parallèlement aux changements plus larges dans les API Web et les pratiques de sécurité. Initialement, les applications tierces accédaient à NetSuite en utilisant l'authentification HTTP de base (NLAuth, envoyant l'ID de l'entreprise, l'utilisateur et le mot de passe à chaque requête). Cette méthode était simple mais non sécurisée : elle nécessitait le stockage de mots de passe sensibles et ne fonctionnait pas avec l'authentification multifacteur.

Pour améliorer la sécurité, NetSuite a introduit l'authentification par jeton (TBA), un mécanisme de style OAuth 1.0. Le TBA émet une paire clé/secret de consommateur et clé/secret de jeton, que les applications utilisent pour signer chaque requête API [5]. Le TBA élimine le stockage des mots de passe et s'aligne mieux sur les politiques d'authentification d'entreprise (par exemple, SAML Single Sign-On). C'est devenu l'approche recommandée après l'authentification de base, en particulier pour les appels SOAP et RESTlet non interactifs.

En parallèle, NetSuite a ajouté le support d'OAuth 2.0 (déployé entièrement au début des années 2020). OAuth 2.0 est un cadre plus récent où les clients obtiennent des jetons d'accès porteurs (souvent des JWT) sans signatures par requête. Contrairement au TBA, OAuth 2.0 prend en charge le rafraîchissement des jetons, les portées et les extensions de sécurité modernes comme PKCE (Proof Key for Code Exchange). Les versions récentes d'Oracle ont ajouté davantage de capacités OAuth 2.0 (URI de redirection multiples, flux d'identifiants client, API de rotation de certificats [19]).

Méthodes d'authentification dans NetSuite

En 2026, NetSuite prend en charge plusieurs méthodes d'authentification d'intégration :

-

Base (NLAuth) : PIN utilisateur/mot de passe dans les appels API. Obsolète et non autorisé pour les nouveaux développements sur REST. Encore techniquement utilisé dans SOAP pour certains outils hérités, mais les utilisateurs sont fortement encouragés à abandonner cette méthode. Elle ne peut pas coexister avec les rôles 2FA.

-

Authentification par jeton (TBA) : Basée sur OAuth 1.0 (flux à trois étapes). Un enregistrement d'intégration (clé/secret de consommateur) est associé à un ID/secret de jeton pour un utilisateur/rôle. Chaque requête API porte une signature HMAC-SHA1. Pas de jetons de rafraîchissement ; les jetons durent jusqu'à leur révocation. Avant 2026, la plupart des anciens SuiteScript, middlewares externes et outils de développement utilisaient le TBA. Le TBA fonctionne avec les RESTlets, les services Web REST et SOAP.

-

OAuth 2.0 : Prend en charge l'Authorization Code Grant (interaction utilisateur, renvoyant un jeton d'accès + rafraîchissement) et le Client Credentials Grant (serveur à serveur, JWT avec certificat x.509). Pas de signatures par requête ; les jetons sont des jetons porteurs. Prend en charge des portées granulaires (par exemple, rest_webservices, restlets). Non pris en charge sur SOAP (qui sera retiré) [20] mais pris en charge sur les RESTlets/REST. Permet le rafraîchissement des jetons. NetSuite émet des certificats numériques de type UUID par intégration pour les flux JWT [21]. C'est désormais la méthode préférée pour les nouvelles intégrations [22].

-

SSO/SAML : Pour la connexion utilisateur (SuiteSignOn), généralement pas utilisé pour les flux d'intégration API.

Le tableau ci-dessous compare les fonctionnalités clés du TBA (OAuth 1.0) vs OAuth 2.0 dans NetSuite :

| Fonctionnalité / Aspect | TBA (OAuth 1.0) | OAuth 2.0 |

|---|---|---|

| Flux d'authentification | Flux « à 3 étapes » (point de terminaison issuetoken), signatures HMAC-SHA1 par requête. Nécessite des secrets de consommateur et de jeton. | Authorization Code Grant (connexion interactive et consentement) ou Client-Credentials (certificat JWT). Pas de signature de requête. |

| Type de jeton | Jeton de requête & Jeton d'accès. Pas de mécanisme de rafraîchissement. | Jeton d'accès (+ Jeton de rafraîchissement). Prend en charge le rafraîchissement automatique. |

| Format du jeton | Chaînes opaques. | Généralement JWT ou chaîne opaque. Jetons de rafraîchissement pour obtenir de nouveaux jetons d'accès. |

| Granularité des portées | Tout ou rien (capacité limitée à restreindre). | Portées granulaires sélectionnables (ex: rest_webservices, restlets, etc.). Multi-portée autorisée. |

| Gestion des utilisateurs | Lié à un utilisateur/rôle NetSuite spécifique (utilisateur d'intégration). | Peut représenter l'intégration au nom de n'importe quel utilisateur (avec sa connexion) via Auth Code, ou en tant que service via identifiants client. |

| Certificat/Secrets | Clé/secret de consommateur + clé/secret de jeton (4 secrets au total). | ID/Secret client + certificat public optionnel (client JWT). |

| Complexité | Complexe (chaque requête doit être signée, cryptographie non triviale). | Plus simple (jetons porteurs HTTPS, pas de signatures). |

| Jetons de rafraîchissement | Non pris en charge – les jetons doivent être gérés manuellement. | Pris en charge – les jetons d'accès expirent, mais les jetons de rafraîchissement permettent un renouvellement fluide. |

| API NetSuite prises en charge | Services Web SOAP, Services Web REST, RESTlets. | Services Web REST, RESTlets (Pas SOAP). |

| Tendance de l'industrie | Hérité. Peu de nouveaux serveurs OAuth 1.0 ; les fournisseurs abandonnent OAuth 1.0 (ex: Google a mis fin à OAuth 1.0 en 2012) [23]. | Norme moderne ; valeur par défaut recommandée pour les nouvelles intégrations. |

Tableau 1. Comparaison de l'authentification par jeton NetSuite (TBA/OAuth 1.0) vs OAuth 2.0 (Données issues des documents NetSuite et sources industrielles [4] [23]).

Tendances de l'industrie favorisant l'adoption d'OAuth 2.0

Plusieurs facteurs ont convergé pour faire d'OAuth 2.0 le protocole privilégié par l'industrie aujourd'hui [23] [12]. Comme le souligne Synopsys Black Duck, il est « rare de voir de nouvelles implémentations d'OAuth 1.0 » et « OAuth 2.0 est presque toujours le bon choix aujourd'hui » [12]. Les plateformes majeures (Google, Facebook, Microsoft) ne prennent plus en charge OAuth 1.0, étant passées entièrement à OAuth 2.0 il y a des années [23]. La facilité d'utilisation (pas de signature manuelle), la prise en charge des jetons de rafraîchissement (refresh tokens) et la flexibilité des portées (scopes) rendent OAuth 2.0 mieux adapté aux applications web/mobiles modernes et aux intégrations d'entreprise [4] [23]. Le principal compromis est qu'OAuth 2.0 reposait traditionnellement sur HTTPS pour la sécurité plutôt que sur des signatures, mais des extensions comme PKCE réintroduisent des protections cryptographiques lorsque nécessaire.

Pour les clients NetSuite, ce contexte industriel signifie que s'en tenir au TBA rend les intégrations de plus en plus obsolètes. Oracle a explicitement déclaré qu'OAuth 2.0 est l'authentification « privilégiée » pour les nouvelles intégrations [22], et le code non hérité doit migrer en conséquence.

Feuille de route de l'authentification NetSuite (2024–2027)

Les notes de version et la documentation de NetSuite présentent une feuille de route claire pour abandonner le TBA et les services basés sur SOAP. Les étapes clés incluent :

-

SuiteCloud SDK v24.2 (août 2024) – Publié en août 2024, le SDK SuiteCloud 24.2 a supprimé la prise en charge d'OAuth 1.0/TBA [24]. À partir de la version 24.2, le CLI SuiteCloud utilise uniquement OAuth 2.0. Le SDK 24.1 (publié précédemment) est la dernière version prenant en charge le TBA. Après la version 25.1 (prévue pour février 2025), seuls les SDK 24.2 et 25.1 resteront téléchargeables, tous deux exclusivement basés sur OAuth 2.0 [25]. Cette décision a contraint les développeurs utilisant le CLI pour les déploiements de scripts ou les outils de build SCA à adopter OAuth 2.0 d'ici début 2025.

-

NetSuite 2025.2 (fin 2025) – Marqué comme le « dernier point de terminaison SOAP » [26]. L'API SOAP Web Services (SuiteTalk SOAP) ne sera plus disponible pour les nouvelles intégrations après cette version. Oracle encourage la migration vers SuiteTalk REST. Il est important de noter que les points de terminaison REST ne prennent pas en charge OAuth 2.0 en raison de l'abandon progressif de SOAP ; cependant, la directive de NetSuite est que toutes les nouvelles API à venir sont basées sur REST/OAuth 2.0 [26].

-

NetSuite 2026.1 (début 2026) – Introduction de plusieurs améliorations de sécurité. Celles-ci incluent des notifications de connexion pour la messagerie de conformité [13], la limitation des certificats clients OAuth et l'autorisation de sessions multiples par utilisateur uniquement si la 2FA est activée [27]. Surtout, la version 26.1 a officiellement préparé le terrain pour OAuth 2.0 : elle a fourni le point de terminaison Client Credentials Certificate Rotation, permettant la gestion programmatique des certificats OAuth 2.0 [19]. Elle a également averti qu'à compter de la version 27.1, aucune nouvelle intégration TBA ne pourrait être créée (« Fin de la prise en charge des nouvelles intégrations utilisant la fonctionnalité TBA » [14]).

-

NetSuite 2027.1 (début 2027) – La date limite stricte. À partir de 2027.1, « vous ne pourrez plus créer de nouvelles intégrations utilisant la fonctionnalité d'authentification basée sur les jetons (TBA) » pour SOAP, REST et les RESTlets [28] [1]. (Les intégrations TBA existantes continuent de fonctionner mais sont déconseillées.) De plus, NetSuite exigera PKCE pour tous les nouveaux flux de code d'autorisation OAuth 2.0 à partir de 2027.1 [29], renforçant ainsi la sécurité moderne. En résumé, après 2027.1, toutes les nouvelles intégrations API doivent utiliser OAuth 2.0 (avec PKCE pour le flux de code d'autorisation), et les chemins SOAP/TBA sont réservés à l'existant.

Ces étapes peuvent être résumées comme suit :

| Version (Date) | Changements d'authentification / intégration | Source |

|---|---|---|

| 2024.2 (août 2024) | Le SDK SuiteCloud 24.2 supprime la prise en charge TBA/OAuth1. Seul OAuth 2.0 est autorisé dans les outils SDK. Le SDK 24.1 (dernier avec OAuth1) est progressivement abandonné après 2025. | [17] |

| 2025.2 | Dernier point de terminaison SOAP prévu (SuiteTalk SOAP retiré). REST est entièrement pris en charge. Le TBA reste disponible pour les RESTlets hérités. | [26] |

| NetSuite 2026.1 (début 2026) | Ajout des notifications de connexion pour la conformité [13] ; sessions multiples nécessitant la 2FA [27] ; certificats limités (5) par intégration [30] ; API de rotation de certificat client OAuth 2.0 fournie [19] ; Avis informatif : « Fin de la prise en charge des nouvelles intégrations utilisant TBA en 2027.1 » [28]. | [13] [19] |

| NetSuite 2027.1 (début 2027) | Plus de nouveau TBA : « Aucune nouvelle intégration utilisant TBA ne peut être créée » pour SOAP, REST, RESTlets [31] [32]. PKCE requis pour les flux Auth Code Grant [29]. Toutes les nouvelles intégrations doivent utiliser OAuth 2.0. | [29] [31] |

Tableau 2. Chronologie des versions de NetSuite (2024–2027) : Changements clés d'authentification et d'API (sources citées).

Outre les annonces d'Oracle, la communauté NetSuite a signalé ces changements. Une annonce SuiteCloud de janvier 2025 note explicitement qu'après la version 25.1, les anciens SDK (et donc le TBA dans les outils de développement) ne seront plus disponibles [17]. Les FAQ du support Oracle indiquent que bien qu'OAuth 2.0 soit privilégié, les intégrations REST+TBA existantes peuvent continuer jusqu'en 2027.1, après quoi seules les nouvelles devront utiliser OAuth 2.0 [33].

En résumé, la tendance est claire : NetSuite abandonne progressivement l'authentification héritée au profit d'OAuth 2.0. D'ici 2027, la conformité impliquera l'utilisation d'OAuth 2.0 (et la prise en charge de flux comme PKCE, 2FA, etc.) pour toutes les intégrations API nouvellement créées. Migrer plus tôt garantira la compatibilité, la sécurité et permettra de tirer parti de l'investissement continu d'Oracle dans la pile REST/OAuth.

Analyse technique : Authentification basée sur les jetons (TBA) vs OAuth 2.0

Comprendre la migration nécessite une comparaison approfondie du fonctionnement du TBA (OAuth 1.0) par rapport aux flux OAuth 2.0 fournis par NetSuite. Nous détaillons les composants, les étapes et les propriétés de sécurité de chaque système.

Authentification basée sur les jetons (OAuth 1.0 dans NetSuite)

L'authentification basée sur les jetons (TBA) dans NetSuite est essentiellement un flux OAuth 1.0. Elle implique les éléments suivants :

- Enregistrement d'intégration : Dans NetSuite (Configuration > Intégration > Gérer les intégrations), un enregistrement d'intégration est créé (notamment appelé « Token-Based Auth » pour OAuth 1.0). Il génère une Consumer Key et un Consumer Secret (paire). Ceux-ci identifient l'application.

- Utilisateur et rôle : Un compte utilisateur NetSuite (avec un rôle disposant des autorisations de services Web nécessaires) sera associé aux jetons d'intégration. Le TBA nécessite un rôle avec 2FA désactivée, sinon OAuth 2.0 doit être utilisé (comme mentionné dans la documentation [34]).

- ID de jeton et secret : L'administrateur crée un jeton d'accès (et éventuellement un jeton de demande si 3-Legged est utilisé). La paire ID de jeton et secret de jeton est associée à la Consumer Key/Secret pour l'authentification.

- Flux OAuth 1.0 : Si le flux à trois étapes (3-legged) est utilisé, l'application demande un jeton de demande, que l'utilisateur échange contre un jeton d'accès. Cependant, NetSuite utilise souvent un flux simplifié à deux étapes (2-legged) où l'administrateur crée directement un « jeton d'accès » lié à un utilisateur+rôle spécifique sans consentement de l'utilisateur au moment de l'exécution.

- Requêtes signées : Chaque appel API doit inclure une signature OAuth (HMAC-SHA1) calculée sur la requête, en utilisant le secret du consommateur et le secret du jeton. Exemple d'en-tête :

Authorization: OAuth oauth_consumer_key="...", oauth_token="...", oauth_signature="...", oauth_nonce="...", oauth_signature_method="HMAC-SHA1", oauth_timestamp="...". Une signature incorrecte entraîne des erreurs d'authentification. - Pas de jeton de rafraîchissement : Le jeton d'accès reste actif jusqu'à ce qu'il soit révoqué par un administrateur. Lorsqu'il expire ou est révoqué, un nouveau jeton doit être obtenu manuellement.

- Limitations :

- Complexité : L'implémentation de clients TBA nécessite une logique de signature minutieuse (nombres aléatoires/nonces, horodatage, chaîne de base de signature). Les erreurs d'encodage ou de signature entraînent des échecs d'authentification.

- Pas de prise en charge MFA : Oracle note que « l'authentification à deux facteurs (2FA) n'est pas compatible avec les intégrations » dans le contexte des soumissions. En réalité, si un rôle nécessite la 2FA, vous ne pouvez pas utiliser la connexion de base avec TBA ; à la place, on utilisait une solution de contournement TBA ou OAuth 2.0.

- SOAP uniquement : En fin de compte, OAuth 1.0 (TBA) ne sera pas pris en charge sur SuiteTalk SOAP à long terme, puisque SOAP lui-même est en cours de suppression [20].

- Mise à l'échelle et sécurité : Toutes les requêtes doivent être signées et validées, ce qui rend la mise à l'échelle (multi-threading, nouveaux environnements) plus complexe. Il n'y a pas de partage de session facile.

La documentation d'Oracle sur le TBA recommande explicitement : « Vous devez utiliser OAuth 2.0 pour toutes les nouvelles intégrations » et « envisagez de migrer les intégrations existantes utilisant actuellement le point de terminaison issuetoken pour utiliser le flux d'autorisation [OAuth 2.0]. » [22]. Elle avertit qu'après 2027.1, aucune nouvelle intégration TBA ne pourra être créée [31].

Exemple de configuration TBA

Bien que les détails de la signature TBA dépassent le cadre de ce document, voici un exemple de haut niveau :

- Création de l'enregistrement d'intégration – génère

consumerKey,consumerSecret. - Configuration du jeton d'accès – dans l'interface utilisateur de NetSuite (Configuration > Utilisateurs/Rôles > Jetons d'accès), créez un jeton pour l'utilisateur « Utilisateur d'intégration » avec l'intégration ci-dessus. NetSuite fournit

tokenId,tokenSecret. - Appel API – L'application génère une signature OAuth 1.0 en utilisant les quatre clés, par exemple dans une bibliothèque Java ou Node, et appelle le point de terminaison REST avec l'en-tête

Authorization: OAuth .... - Réponse – NetSuite vérifie la signature, vérifie les autorisations de l'utilisateur/rôle et traite la requête.

Cela se traduit par de nombreuses lignes de code cryptographique. Les erreurs sont fréquentes en raison de l'interaction entre la signature, l'encodage URL et les problèmes de synchronisation temporelle. Heureusement, des bibliothèques existent pour simplifier OAuth 1.0, mais cela reste plus complexe que l'utilisation d'un jeton porteur (Bearer token) OAuth 2.0.

OAuth 2.0 dans NetSuite

OAuth 2.0 est un cadre d'autorisation moderne. L'implémentation de NetSuite prend en charge :

-

Authorization Code Grant : Flux traditionnel délégué à l'utilisateur. Étapes :

- L'application redirige l'utilisateur vers le point de terminaison d'autorisation OAuth 2.0 de NetSuite (

/app/login/oauth2/authorize.nl) avec les paramètres : client_id, URI de redirection, portée (scope), response_type=code, state nonce. - L'utilisateur se connecte à NetSuite (ou via SAML SSO), examine la page de consentement et approuve.

- NetSuite redirige vers le rappel de l'application (

redirect_uri) avec un paramètrecode. - Le serveur de l'application échange ce code à

/services/rest/auth/oauth2/v1/token(en utilisant client_id/secret dans l'en-tête ou le corps) pour recevoir un jeton d'accès (et un jeton de rafraîchissement). - Utilisez le jeton d'accès (un jeton Bearer) dans les appels API (portée rest_webservices). S'il est expiré, utilisez le jeton de rafraîchissement pour obtenir un nouveau jeton d'accès sans intervention de l'utilisateur.

- L'application redirige l'utilisateur vers le point de terminaison d'autorisation OAuth 2.0 de NetSuite (

-

Client Credentials (Machine-to-Machine) : Conçu pour le serveur à serveur (pas d'utilisateur). Étapes :

- L'application génère un JWT signé avec un certificat privé correspondant à un enregistrement d'intégration NetSuite.

- Appelle le point de terminaison

/services/rest/auth/oauth2/v1/tokenavecgrant_type=client_credentialset l'assertion JWT. - Reçoit un jeton d'accès (pas de jeton de rafraîchissement pour les informations d'identification client).

- Utilisez le jeton d'accès pour les appels API. Comme il n'y a pas de rôles utilisateur dans ce flux, les autorisations proviennent de l'association du certificat de l'enregistrement d'intégration.

-

Jetons de rafraîchissement : Uniquement pris en charge dans le flux Auth Code. Non utilisés dans les informations d'identification client (à la place, générez un nouveau JWT pour chaque demande de jeton, si nécessaire).

-

PKCE (Proof Key for Code Exchange) : À partir de 2027.1, NetSuite exigera PKCE pour le flux Auth Code Grant (clients publics et confidentiels). PKCE implique l'envoi d'un défi de code (code challenge) lors de la requête initiale et d'un vérificateur de code (code verifier) lors de la requête de jeton, atténuant les risques de CSRF et d'interception.

-

Portées (Scopes) : Lors de la création de l'enregistrement d'intégration, l'administrateur sélectionne des portées (services) comme REST Web Services (

rest_webservices) et RESTlets (restlets). Les jetons émis n'autorisent que ces portées. -

Certificats/Durée de vie : Pour les informations d'identification client, NetSuite émet des certificats X.509 par intégration. Depuis 2023, la durée des certificats peut aller jusqu'à 2 ans et être gérée via API [21]. Le

client_idest souvent appelé « Consumer Key » également, et est lié à ces certificats.

La documentation de type Swagger d'Oracle fournit des détails techniques : par exemple, pour obtenir des jetons, pour rafraîchir, et les portées [16] [8]. Un blog de développeur NetSuite illustre ces flux en code (voir la section Étude de cas ci-dessous).

Configuration d'OAuth 2.0 dans NetSuite

D'après [12†L203-L213] et [26†L155-L163], les étapes pour activer OAuth 2.0 :

- Activer les fonctionnalités (SuiteCloud > SuiteTalk > REST Web Services ; et Gérer l'authentification > OAuth 2.0).

- Créer un rôle (si authentification basée sur l'utilisateur) : Un rôle avec les autorisations REST Web Services et Log in using OAuth 2.0 Access Tokens [35]. Attribuez-le aux utilisateurs d'intégration.

- Créer un enregistrement d'intégration (Configuration > Intégrations > Nouveau) :

- Nommez l'intégration, activez OAuth 2.0.

- Sélectionnez Authorization Code Grant (et/ou les flux Client Credentials).

- Entrez le(s) URI de redirection pour le flux Auth Code.

- Sélectionnez les portées (ex: REST Web Services, RESTlets).

- Enregistrez et notez le Client ID et le Client Secret[12†L258-L262]. Ceci n'est affiché qu'une seule fois.

- Obtenir les jetons : Utilisez les points de terminaison d'autorisation :

- Pour Authorization Code : Redirigez l'utilisateur vers

https://<account>.app.netsuite.com/app/login/oauth2/authorize.nl?response_type=code&client_id=YOUR_ID&redirect_uri=CALLBACK&scope=rest_webservices&state=xyz[16]. En cas de succès, NetSuite répond avec uncode. - Échangez le code à

https://<account>.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token(POST, incluantgrant_type=authorization_code, code, redirect_uri, client_id/secret) [8].

- Pour Authorization Code : Redirigez l'utilisateur vers

- Enregistrez et conservez les Client ID et Client Secret[12†L258-L262]. Ces informations ne sont affichées qu'une seule fois.

- Stockez les

access_tokenetrefresh_tokenrenvoyés.

- Stockez les

-

Effectuer des appels API : Incluez l'en-tête

Authorization: Bearer <access_token>. Ce jeton doit inclure la portée (scope) correcte (par exemple,rest_webservices). -

Actualiser (si nécessaire) : Effectuez une requête POST vers le même point de terminaison de jeton avec

grant_type=refresh_tokenet incluez lerefresh_token[8]. -

Flux d'informations d'identification client (optionnel) :

- Générez ou téléchargez un certificat (NetSuite fournit une API depuis 2023 pour intégrer des certificats [21]).

- Effectuez une requête POST vers le point de terminaison de jeton avec

grant_type=client_credentialsetassertion=<JWT>, en utilisant le certificat téléchargé comme clé de signature. - Recevez l'

access_token(pas de rafraîchissement). Utilisez-le dans vos appels.

Oracle fournit une API de certificats (par exemple, GET /services/rest/auth/oauth2/v1/clients/{clientId}/certificates/) [36] pour lister et télécharger des certificats, facilitant ainsi l'automatisation.

Différences dans la pratique

Le passage de TBA à OAuth 2.0 a des conséquences pratiques :

- Pas de code de signature : Les développeurs n'ont plus besoin de code de signature OAuth1 complexe. Ils définissent simplement un en-tête HTTP avec un jeton porteur (bearer token).

- Cycle de vie des jetons : Au lieu de « générer un jeton en cas de perte », on peut actualiser les jetons par programmation, ce qui réduit les tâches administratives.

- Délégation d'utilisateur : Les octrois de code d'autorisation (Auth Code grants) sont par utilisateur, ce qui signifie que l'intégration peut agir exactement comme cet utilisateur le fait dans NetSuite. Avec TBA, vous utilisiez souvent un utilisateur d'intégration unique pour tous les appels, perdant ainsi l'auditabilité par utilisateur.

- Portées (Scopes) : Les portées OAuth2 verrouillent exactement les API qu'un jeton d'accès peut appeler, améliorant ainsi la sécurité. Par exemple, un jeton avec uniquement la portée RESTlets ne peut pas appeler par inadvertance d'autres API. Avec TBA, les autorisations de l'utilisateur/rôle régissent les appels, ce qui peut être trop large.

- Flux modernes : OAuth2 ouvre de nouvelles voies – par exemple, les applications monopages (SPA), les applications mobiles ou l'intégration SSO fédérée fonctionnent plus facilement avec OAuth2.

En résumé, OAuth 2.0 dans NetSuite simplifie le code d'intégration et améliore les contrôles de sécurité, bien qu'il nécessite de comprendre les concepts plus récents des flux OAuth et une gestion prudente des jetons et des clients.

Stratégie de migration de TBA vers OAuth 2.0

Les organisations confrontées à la migration TBA vers OAuth2 doivent l'aborder de manière systématique. Les étapes clés sont :

-

Inventaire des intégrations existantes : Identifiez toutes les intégrations utilisant actuellement TBA. Cela peut inclure :

- Les appels SuiteScript (RESTlets).

- Le middleware externe (Mulesoft, Boomi) utilisant des points de terminaison SOAP/REST avec TBA.

- Les outils de BI (SuiteAnalytics Connect, ODBC) si TBA est utilisé.

- SuiteCommerce ou d'autres SuiteApps avec des appels API personnalisés.

-

Développer un plan de migration :

- Classification : Catégorisez chaque intégration comme interactive (pilotée par l'utilisateur) ou backend (serveur à serveur).

- Si interactive (ex. portail client, libre-service employé) : prévoyez d'utiliser Auth Code Grant. Chaque utilisateur final autorise l'application.

- Si backend/système (ex. ETL nocturne, synchronisation système à système) : utilisez probablement Client Credentials (avec un enregistrement d'intégration dédié et des certificats).

- Priorité : Concentrez-vous d'abord sur les intégrations critiques, celles qui échouent fréquemment ou celles ayant des autorisations élevées.

- Approche par phases : Exécutez éventuellement TBA et OAuth2 en parallèle (si l'architecture le permet) jusqu'à ce que la stabilité soit atteinte, puis effectuez la bascule complète.

-

Activer OAuth 2.0 et préparer NetSuite :

- Activez les fonctionnalités SuiteCloud (REST Web Services, OAuth 2.0) dans les comptes NetSuite (Production, Sandbox).

- Créez de nouveaux Enregistrements d'intégration pour chaque intégration. Remarque : Chaque enregistrement d'intégration peut être réutilisé pour plusieurs applications si souhaité, mais la meilleure pratique consiste à en avoir un par intégration pour limiter le rayon d'impact.

- Définissez les portées de manière appropriée. Pour migrer une intégration SOAP existante, mappez les opérations nécessaires aux points de terminaison REST équivalents ou envisagez d'utiliser des RESTlets comme wrappers.

- Pour Auth Code : créez des rôles avec l'autorisation OAuth 2.0 et les portées de données pertinentes, et assignez-les aux utilisateurs qui se connecteront.

- Pour Client Credentials : préparez les clés de certificat. Vous pouvez générer des paires de clés hors ligne et télécharger le certificat public via l'interface utilisateur de NetSuite ou l'API de certificats [36].

-

Mettre à jour le code d'intégration : Remplacez la logique TBA par la logique OAuth2.

- Flux Auth Code (si applicable) :

- Implémentez la redirection OAuth2 et l'échange de code basés sur des exemples de flux [8] [9].

- Stockez les jetons en toute sécurité (en les faisant pivoter via le point de terminaison de rafraîchissement).

- Par exemple, dans Node.js, on pourrait utiliser

simple-oauth2ouaxiospour atteindre l'URL de rappel, puis appeler le point de terminaison/tokende NetSuite.

- Flux Client Credentials :

- Construisez un JWT avec l'en-tête (kid=CertId, alg=RS256, etc.), la charge utile (iss=ClientID, sub=IntegrationUserID, aud=URL du jeton OAuth2 NetSuite, exp), et signez avec la clé privée (certificat).

- Effectuez une requête POST vers

/token?grant_type=client_credentials&assertion=<JWT>. (La documentation de NetSuite contient des exemples de paramètres de charge utile [37].) - Exemple de point de terminaison du blog Oracle :

POST https://<account>.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token?code=...(pour le code d'autorisation) ou en utilisantgrant_type=client_credentialsavec le JWT dans le corps JSON [8].

- En-tête d'autorisation : Utilisez

Authorization: Bearer <access_token>au lieu de l'ancienAuthorization: OAuth oauth_signature.... - Supprimez le code qui gérait la signature/MAC (toute la bibliothèque OAuth 1.0).

- Flux Auth Code (si applicable) :

-

Tests et validation :

- Utilisez la piste d'audit de connexion (Login Audit Trail) et la surveillance des jetons d'accès de NetSuite pour confirmer que les jetons sont émis et utilisés [13].

- Testez avec différents rôles/utilisateurs pour garantir un accès correct aux données. Validez les portées (par exemple, essayer d'appeler une API en dehors de la portée demandée devrait échouer).

- Dans Sandbox d'abord, comparez les résultats entre les appels TBA et OAuth2 pour assurer la parité des fonctionnalités.

- Vérifiez les flux de rafraîchissement (simulez l'expiration du jeton et son rafraîchissement).

-

Déploiement :

- Basculez progressivement le trafic de TBA vers les points de terminaison OAuth 2.0.

- Pour les intégrations pouvant fonctionner en double, désactivez l'utilisation de TBA uniquement après que OAuth2 soit stable.

- Mettez à jour la documentation et les magasins d'informations d'identification (n'oubliez pas de supprimer les anciens jetons !).

-

Nettoyage post-migration :

- Révoquez ou supprimez les anciens jetons et informations d'identification TBA lorsqu'il est sûr de le faire.

- Faites pivoter périodiquement les secrets/certificats clients selon la politique.

- Surveillez les journaux pour détecter tout accès non autorisé ou problème (la piste d'audit de connexion enregistre les connexions et autorisations OAuth2 dans l'interface utilisateur de NetSuite).

- Formez les développeurs/ops à la nouvelle méthode d'authentification (par exemple, « Plus de tokenId/tokenSecret, tout passe par OAuth 2.0 »).

-

Maintenance continue :

- Prévoyez le renouvellement des certificats (utilisez l'API de certificats pour Client Credentials pour effectuer la rotation [38]).

- Suivez tout changement futur de NetSuite (par exemple, nouveau PKCE requis, nouvelles portées).

- Surveillez les annonces d'Oracle après 2027 — une suppression éventuelle de TBA est possible, similaire à SOAP.

La propre documentation de NetSuite et les fils de discussion de la communauté soulignent l'importance de commencer la transition rapidement : bien que « les intégrations existantes continueront de fonctionner » après 2027.1 [1], le conseil est de « considérer le passage à OAuth 2.0 dès que possible ». La FAQ sur la suppression de SOAP stipule explicitement que « lorsque vous créez de nouvelles intégrations, utilisez les services Web REST et la méthode d'authentification OAuth 2.0 » [39]. Ainsi, tout nouveau développement (même avant 2027) doit par défaut utiliser OAuth2.

Migration des données et parité des API

Une partie de la migration peut impliquer le portage de la logique des points de terminaison SOAP vers RESTful, puisque OAuth 2.0 n'est pas pris en charge sur SOAP [20]. Pour chaque opération SOAP actuellement utilisée, trouvez l'équivalent dans SuiteTalk REST ou utilisez des RESTlets SuiteScript. Oracle propose une documentation sur le mappage des opérations SOAP courantes vers REST (quels points de terminaison d'enregistrement, etc.). La FAQ sur la suppression de SOAP [40] note que SOAP manquait de parité (pas de nouveaux objets, architecture plus ancienne) et que les améliorations REST sont en cours. Soyez donc conscient que certaines fonctionnalités SOAP héritées pourraient ne pas encore exister dans REST, nécessitant des solutions de contournement créatives (peut-être un retour aux RESTlets SuiteScript).

Des outils d'assistance peuvent aider :

- L'outil SuiteCloud IDE / Web Services Integration peut guider la production d'appels REST.

- Le SuiteTalk SDK ou SuiteAnalytics Connect d'Oracle gèrent les données différemment. Si vous utilisez ODBC (SuiteAnalytics Connect) avec TBA, cela pourrait nécessiter un passage à LDAP avec utilisateur nommé ou une restriction d'utilisation (bien que probablement hors de portée pour ce guide axé sur OAuth2).

- Les blogs de la communauté (Houseblend, LST Consultancy) proposent des tutoriels convertissant SOAP vers REST avec OAuth2, qui peuvent être consultés pour des types d'enregistrements spécifiques.

Étude de cas : Création d'un portail client alimenté par NetSuite avec OAuth 2.0

Pour illustrer les principes ci-dessus, considérons une intégration de portail client. Une entreprise de portail souhaite que ses clients se connectent pour consulter leurs factures et commandes depuis NetSuite dans une application Web personnalisée.

Approche héritée (TBA)

Traditionnellement, on pourrait utiliser l'authentification basée sur des jetons (OAuth 1) de deux manières :

-

Modèle de compte de service : Le portail détient un compte d'intégration « utilisateur API » NetSuite unique, et toutes les requêtes des utilisateurs du portail interrogent NetSuite via le rôle de cet utilisateur. Avec TBA, vous créeriez un enregistrement d'intégration, un jeton d'accès TBA pour un utilisateur NetSuite (par exemple, un utilisateur « API Integration » avec un rôle Admin ou Customer Center), et intégreriez ces informations d'identification dans le backend du portail. Chaque utilisateur du portail voit les données selon la manière dont le code du portail les filtre (généralement par ID client). Mais en cas d'erreur de codage, un client pourrait voir les données d'un autre — un risque de sécurité. De plus, la piste d'audit de l'intégration montre le même « utilisateur API » effectuant toutes les actions, et non des identités par client.

-

Modèle par utilisateur : Alternativement, implémentez un flux OAuth1 à trois étapes où chaque utilisateur du portail se connecte à NetSuite (via une redirection vers la connexion NetSuite) et obtient ses propres jetons. C'est possible mais complexe : cela nécessite de construire la danse d'autorisation (jeton de demande, autorisation, jeton d'accès) dans le code, et de rediriger via les anciens points de terminaison OAuth de NetSuite. L'article de Houseblend [10] note que TBA implique « un flux personnalisé à trois étapes de type OAuth1 avec des requêtes signées », ce qui est complexe et souvent peu intuitif pour les utilisateurs finaux.

Solution moderne (OAuth 2.0)

L'utilisation d'OAuth 2.0 simplifie grandement l'expérience utilisateur et la sécurité :

-

Enregistrer le portail comme application OAuth2 : Dans NetSuite, créez un enregistrement d'intégration pour le portail. Activez Auth Code Grant. Entrez l'URI de redirection du portail. Sélectionnez la portée REST Web Services. L'intégration fournit un Client ID/Secret [41].

-

Flux de connexion/consentement du portail : Dans le portail, implémentez un bouton « Se connecter avec NetSuite ». Lorsqu'il est cliqué, effectuez :

redirection vers : https://{account}.app.netsuite.com/app/login/oauth2/authorize.nl ?response_type=code &client_id={CLIENT_ID} &redirect_uri={CALLBACK_URL} &scope=rest_webservices &state={RANDOM_NONCE}(Voir [26†L155-L163] pour un exemple.) L'utilisateur est dirigé vers NetSuite, se connecte et est invité à consentir à l'accès du portail. Cette étape tire parti de l'authentification de NetSuite (y compris SAML, 2FA si configuré) et affiche un écran de consentement avec le nom/logo de l'intégration du portail [6].

-

Échange de code : NetSuite redirige ensuite vers le portail à l'adresse

CALLBACK_URL?code=...&state=.... Le backend du portail reçoit lecodeet effectue une requête POST vers :POST https://{account}.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token Content-Type: application/x-www-form-urlencoded Authorization: Basic base64({CLIENT_ID}:{CLIENT_SECRET}) Corps : grant_type=authorization_code &code={AUTH_CODE} &redirect_uri={CALLBACK_URL}La réponse inclut un

access_token, unrefresh_tokenet une expiration [8]. -

Effectuer des appels API : Le portail dispose désormais d'un jeton porteur et peut appeler l'API REST de NetSuite au nom de l'utilisateur connecté. Par exemple :

GET https://{account}.suitetalk.api.netsuite.com/services/rest/record/v1/customer/{record_id} En-têtes : Authorization: Bearer {ACCESS_TOKEN}Seuls les enregistrements autorisés par le rôle de l'utilisateur seront renvoyés. Si le jeton expire (généralement après 3600 secondes), le portail peut à nouveau effectuer une requête POST vers le point de terminaison de jeton avec

grant_type=refresh_token&refresh_token=…pour en obtenir un nouveau. -

Segmentation des données : Il est important de noter que, comme chaque utilisateur du portail est un contact/utilisateur NetSuite différent, NetSuite applique la sécurité des données. Un client avec les identifiants de la Société A ne voit que les enregistrements de la Société A. Comme le note Houseblend, l'utilisation des identifiants utilisateur garantit qu'« un client ne peut pas accéder accidentellement aux données d'un autre » [11]. Cela décharge le développeur du portail d'une logique de filtrage complexe. Les rôles/autorisations de NetSuite font le travail.

-

Traitement backend : Si le portail doit également effectuer une synchronisation en arrière-plan ou des tâches sans présence de l'utilisateur (par exemple, récupérer toutes les nouvelles commandes chaque nuit), il peut utiliser le flux Client Credentials. Le serveur du portail obtient un jeton signé JWT au niveau de l'intégration, qui agit avec un utilisateur de service. Par exemple, il peut utiliser un certificat généré pour l'intégration du portail et appeler le point de terminaison de jeton avec

grant_type=client_credentials. Le serveur utilise ensuite ce jeton d'accès pour les tâches système, séparément des flux utilisateur [42]. Ainsi, aucune connexion utilisateur n'est nécessaire pour les tâches automatisées, tout en gérant les clés de manière standard OAuth.

Cette approche tire parti de tous les avantages modernes d'OAuth2. Comme le résume Houseblend : « Les flux d'OAuth2 sont plus simples et plus conformes aux pratiques modernes des API REST » [11]. En pratique, l'utilisateur bénéficie d'une expérience fluide de « Connexion avec NetSuite » et ne touche jamais à son mot de passe dans le portail ; il donne simplement son consentement et continue.

Exemple d'implémentation (Extrait)

Voici un extrait de code illustratif (en pseudocode/PHP pour plus de clarté) du flux « Authorization Code » d'OAuth2, adapté de la documentation NetSuite et de [26†L155-L163] et Houseblend [43] :

// Étape 1 : Redirection vers le point de terminaison d'authentification NetSuite

$clientID = "abcd1234";

$redirectURI = urlencode("https://myportal.com/oauth/callback");

$scope = "rest_webservices";

$state = bin2hex(random_bytes(16); // anti-CSRF

$authURL = "https://1234567.app.netsuite.com/app/login/oauth2/authorize.nl"

. "?response_type=code"

. "&client_id={$clientID}"

. "&redirect_uri={$redirectURI}"

. "&scope={$scope}"

. "&state={$state}";

header("Location: $authURL");

exit;

// Étape 2 : Le rappel reçoit ?code=XYZ&state=...

$code = $_GET['code']; // après que l'utilisateur s'est connecté et a donné son consentement

// Étape 3 : Échange du code contre des jetons

$tokenEndpoint = "https://1234567.suitetalk.api.netsuite.com/services/rest/auth/oauth2/v1/token";

$postFields = http_build_query([

'grant_type' => 'authorization_code',

'code' => $code,

'redirect_uri' => "https://myportal.com/oauth/callback"

]);

$basicAuth = base64_encode("$clientID:$clientSecret");

$opts = [

'http' => [

'method' => "POST",

'header' => "Content-Type: application/x-www-form-urlencoded\r\n" .

"Authorization: Basic $basicAuth\r\n",

'content' => $postFields

]

];

$response = file_get_contents($tokenEndpoint, false, stream_context_create($opts);

$tokens = json_decode($response, true);

$accessToken = $tokens['access_token'];

$refreshToken = $tokens['refresh_token'];

// Étape 4 : Utilisation du jeton dans l'appel API

$apiURL = "https://1234567.suitetalk.api.netsuite.com/services/rest/record/v1/customer/66584";

$opts = [

'http' => [

'method' => "GET",

'header' => "Authorization: Bearer $accessToken\r\n"

]

];

$recordData = json_decode(file_get_contents($apiURL, false, stream_context_create($opts), true);

(Ce pseudocode est à titre d'illustration. En utilisation réelle, gérez les erreurs HTTP, l'analyse JSON, le stockage des jetons, la logique de rafraîchissement, etc.)

Avantages réalisés

En utilisant OAuth 2.0, le portail élimine le besoin de gestion manuelle des jetons (plus besoin de capturer un processus d'interface utilisateur d'émetteur de jeton TBA [44]). Il bénéficie d'un rafraîchissement automatique des jetons et d'une meilleure auditabilité. La séparation architecturale est plus claire : flux utilisateur interactifs via l'octroi de code d'autorisation OAuth2, et synchronisation automatisée via les informations d'identification client. Cela démontre comment la migration de TBA vers OAuth 2.0 peut renforcer la sécurité (les utilisateurs ne fournissent jamais de mots de passe à l'application) [11] et améliorer l'expérience utilisateur (authentification unique, pas de reconnexion).

Ce cas reflète de nombreux scénarios réels : synchronisation CRM-ERP, applications mobiles, tableaux de bord décisionnels (BI), etc. Nous constatons qu'une fois l'intégration refactorisée pour OAuth2, elle s'aligne parfaitement avec les pratiques standard de gestion des identités, et les futurs travaux d'intégration (ajout d'appels API supplémentaires) sont plus faciles à gérer.

Perspectives sur les données et l'analytique

Bien que les statistiques d'utilisation spécifiques des intégrations NetSuite ne soient pas accessibles au public, des tendances plus larges indiquent une forte dynamique en faveur de l'adoption d'OAuth 2.0 :

- Tendance du secteur : Comme indiqué, les principaux fournisseurs SaaS ont rendu OAuth2 obligatoire (par exemple, Intuit et Google). De nombreuses nouvelles applications cloud exigent désormais OAuth2 pour l'accès aux API. Tout livre blanc ou étude de conformité (par exemple pour l'ISO 27001) mettra en avant OAuth2 comme le modèle recommandé pour la sécurité des API.

- Enquêtes sur la sécurité : Les recherches sur la sécurité des API montrent une diminution de l'utilisation d'OAuth 1.0. En fait, une étude a révélé que « l'utilisation d'OAuth 2.0 est en croissance tandis qu'OAuth 1.0 est en déclin, principalement en raison de la complexité et du manque de flexibilité de l'ancien protocole ». Bien que cela ne soit pas spécifique à NetSuite, cela souligne le changement en cours.

- Facteurs de conformité : Des exigences telles que le NIST SP 800-63 ou la norme PCI DSS encouragent une authentification forte et une gestion rigoureuse des jetons. Les notifications de connexion d'Oracle (fonctionnalité de 2026.1) mentionnent explicitement la conformité aux normes NIST [13], ce qui implique qu'OAuth2 (avec des portées et des jetons limités) correspond mieux à ces profils que les jetons statiques.

Un indicateur quantitatif utile, bien qu'indirect, provient des notes de version d'Oracle : « À partir de NetSuite 2026.1, vous pouvez avoir un maximum de cinq certificats actifs pour chaque enregistrement d'intégration » [30]. Cette limite signifie que les intégrations plus importantes (par exemple, les applications multi-locataires) doivent planifier soigneusement l'utilisation des certificats. Cela implique également que la plupart des intégrations ne géreront les rotations de certificats que rarement (tous les < 2 ans), puisque cinq certificats couvrent 10 ans d'utilisation. Cette statistique souligne que la gestion des certificats est un enjeu d'entreprise à grande échelle ; nous devons les renouveler et les suivre dans le cadre des processus de conformité.

Autre mesure : [26†L83-L91] mentionne des durées de vie de certificat allant jusqu'à 2 ans. Par conséquent, à des fins de surveillance et d'audit, les organisations doivent se préparer à remplacer les certificats au plus tard tous les deux ans. Cela peut alimenter les calendriers de conformité (par exemple, en cas d'audit, vous pouvez présenter les rotations de certificats comme preuve d'une gestion proactive de la sécurité).

Enfin, considérez la réduction des risques : en migrant vers OAuth2, les entreprises atténuent certains risques de sécurité inhérents au TBA. Par exemple, les jetons d'actualisation (refresh tokens) d'OAuth2 peuvent avoir des durées de vie plus courtes, ce qui signifie que les jetons d'accès volés ont une fenêtre d'utilisation abusive limitée. De plus, le principe du « moindre privilège » accordé par les portées (scopes) réduit le rayon d'impact. Bien que nous manquions de données propriétaires, on peut déduire des meilleures pratiques de sécurité que le risque de compromission des identifiants est réduit lors de l'utilisation d'OAuth2 avec rotation d'urgence, par rapport à un jeton d'accès TBA à longue durée de vie.

Implications en matière de sécurité et de conformité

Les entreprises modernes opèrent sous des exigences réglementaires et de sécurité strictes (par exemple, ISO 27001, SOC2, FedRAMP, RGPD). Les mécanismes d'authentification sont un élément clé de ces cadres. La migration vers OAuth 2.0 s'aligne sur les meilleures pratiques de plusieurs manières :

- Révocation et rotation des jetons : OAuth 2.0 permet la révocation explicite des jetons et la rotation automatisée des clés. Le nouveau point de terminaison de rotation des certificats de NetSuite [19] permet une révocation systématique des anciens certificats. Cela répond aux exigences d'audit concernant la gestion du cycle de vie des identifiants (par exemple, aucun secret statique plus ancien que la politique ne l'autorise). À l'inverse, les jetons TBA persistent souvent jusqu'à ce qu'ils soient rompus manuellement.

- Accès limité par portée : La conformité exige souvent le moindre privilège. Les portées d'OAuth2 vous permettent d'accorder exactement ce qui est nécessaire. Par exemple, une intégration peut se voir accorder une portée en lecture seule pour les services Web REST, empêchant toute exécution de SuiteScript. Le TBA ne respectait que les autorisations de rôle, qui peuvent être larges.

- Authentification multifacteur et SSO : De nombreuses organisations exigent l'authentification multifacteur (MFA/2FA) pour les accès administratifs. OAuth2 s'intègre bien avec le MFA : les utilisateurs passent par le MFA de NetSuite lors de la connexion. Le TBA contournait le MFA par conception (car « les interactions ne nécessitaient jamais d'approbation extérieure » [34]). NetSuite note qu'avec des rôles activés pour la 2FA, le TBA ne peut pas utiliser les identifiants utilisateur, encourageant implicitement OAuth2 pour ces rôles.

- Pistes d'audit : Les flux OAuth2 produisent des journaux plus clairs. La piste d'audit de connexion (Login Audit Trail) dans NetSuite affichera les émissions de jetons OAuth2 et les connexions. Si chaque appel API est effectué au nom d'un utilisateur, cet utilisateur est suivi dans la piste d'audit, ce qui améliore la traçabilité.

Le NIST SP 800-63 (Directives sur l'identité numérique) encourage particulièrement l'abandon des systèmes basés sur les mots de passe au profit de méthodes basées sur des jetons et la cryptographie. La fonctionnalité de notification de connexion de NetSuite [13] vise à se conformer aux normes NIST, ce qui indique la volonté d'Oracle de s'aligner sur les contrôles du gouvernement américain. La dépendance d'OAuth2 au TLS, aux jetons et au PKCE optionnel s'inscrit parfaitement dans les principes du NIST en matière de multifacteur et d'« évitement des secrets mémorisés ». La documentation de NetSuite le suggère en indiquant que les jetons suivent toute politique d'authentification de l'interface utilisateur (SAML, OIDC, 2FA) [45].

FedRAMP et les réglementations fédérales/sectorielles peuvent influencer les clients du gouvernement ou de la défense. NetSuite Government by Oracle (FedRAMP modéré) est en cours de déploiement [46]. Pour le niveau modéré FedRAMP, une authentification forte (basée sur des jetons) est attendue. L'utilisation d'OAuth 2.0 (en particulier avec PKCE et des certificats) aiderait à respecter les contrôles de gestion des identités FedRAMP.

Les cadres ISO 27001 et SOC2 exigent une gestion sécurisée des identifiants. Le stockage de secrets à longue durée de vie (comme avec les jetons TBA) est déconseillé. Les jetons d'accès à courte durée de vie d'OAuth2 (souvent 1 heure) et la possibilité d'utiliser des jetons d'actualisation avec rotation signifient que même si un jeton est divulgué, sa durée de vie est limitée. Les organisations doivent traiter les jetons d'actualisation de NetSuite comme des données sensibles (stockage chiffré, rotation).

Confidentialité (RGPD, CCPA) : Si des données personnelles identifiables circulent entre les systèmes, les contrôles d'accès plus stricts et la segmentation d'OAuth2 aident à démontrer la minimisation des données. Les auditeurs peuvent constater que chaque utilisateur n'a autorisé l'accès qu'à ses propres données, plutôt que de partager un jeton maître.

En substance, passer à OAuth 2.0 permet de garantir que les « normes de sécurité modernes » sont respectées. Le raisonnement d'Oracle est instructif : la FAQ sur la suppression de SOAP indique explicitement que l'authentification de SOAP (TBA/OAuth1) « ne répond pas aux normes de sécurité modernes » [47], ce qui implique qu'OAuth2 le fait. Avec OAuth2, les clients NetSuite peuvent aligner leurs piles technologiques avec les fournisseurs d'identité (IdP) d'entreprise, utiliser les normes GovCloud et simplifier la conformité.

Étude de cas : SuiteCloud SDK et outils de développement

Un autre aspect concret est la migration des flux de travail des développeurs eux-mêmes. Les outils SuiteCloud de NetSuite permettaient historiquement d'utiliser le TBA pour déployer/synchroniser du code. Comme indiqué, SuiteCloud CLI 24.2 (août 2024) a abandonné le TBA [17]. Cela signifie que les développeurs écrivant des SuiteScripts, des applications VisualBuilder ou du code SiteBuilder/SCA qui utilisent SDF ou la CLI doivent adopter OAuth 2.0 pour l'accès à l'IDE et à la compilation.

Pour illustrer, considérons une équipe de développement qui utilise suitecloud account:scriptdeploy avec un outil comme l'extension VSCode. Avant août 2024, ils pouvaient configurer un « suitecloud.config » avec authType: tba, consumerKey, tokenId, etc. Après la mise à jour, ils doivent plutôt définir authType: oauth et fournir soit des identifiants client existants, soit un client OAuth2 (via les invites de la CLI). Le changement n'est pas négligeable : les pipelines CI/CD existants doivent être mis à jour pour exécuter une connexion OAuth ou une récupération de certificat. L'annonce d'Oracle montre que cette migration doit avoir lieu d'ici 2025 (puisque seul le SDK 24.2+ est disponible).

On peut obtenir des informations sur la migration des pipelines devops à partir de la documentation du SuiteCloud SDK [17†source]. En pratique, il faudrait :

- Créer un enregistrement d'intégration dans NetSuite pour l'usage des développeurs.

- Télécharger un certificat si vous utilisez des identifiants client sur la CLI (ou compter sur le code d'autorisation interactif avec un navigateur).

- Mettre à jour les fichiers

.nsdecrypt,.nsjobsou les appels CLI en conséquence. Par exemple,suitecloud account:setup --authType oauth --clientId=abcd --clientSecret=efgh .... - Gérer la mise en cache des jetons (la CLI SuiteCloud peut stocker les jetons d'accès localement).

Vlastimil Martinek (Directeur principal, solutions SDN) d'Oracle a publié un blog sur l'automatisation d'OAuth2 pour les SuiteApps [48] [7]. Il souligne que depuis la version 2019.2, il existe « une option pour minimiser le nombre d'étapes de configuration initiale en adoptant le flux TBA en 3 étapes... [mais] dans le cas d'OAuth 2.0... NetSuite prend en charge deux flux ». Ses conseils s'adressent aux développeurs de SuiteApp (plugins), mais sont pertinents pour tout créateur d'outils CLI : en résumé, utilisez les identifiants client pour les flux non interactifs et automatisez la gestion des certificats. La procédure pas à pas de Martinek montre comment récupérer et révoquer des certificats via REST (une amélioration par rapport au mode CLI statique).

À retenir : pour migrer les opérations de développement, traitez la CLI/IDE SuiteCloud comme n'importe quelle intégration. Utilisez OAuth2, probablement les identifiants client, et automatisez la rotation des certificats. Assurez-vous également que les développeurs utilisent la connexion SSO+OAuth.

Implications et orientations futures

Impact organisationnel et commercial

La transition du TBA vers OAuth 2.0 a des effets plus larges :

- Planification et ressources : Les organisations doivent allouer du temps aux développeurs et aux administrateurs pour la migration. Pour les grandes entreprises disposant de nombreuses intégrations, il s'agit d'un projet important. Retarder cette échéance est risqué : à partir de 2027, toute nouvelle mise en production tentant d'utiliser le TBA sera bloquée. Les premiers utilisateurs de NetSuite 2027.1 devraient voir des erreurs de compilation en cas d'utilisation du TBA, servant de date limite finale.

- Formation : Le personnel et les consultants doivent être formés aux concepts d'OAuth 2.0 (ID client, jetons, portées), qui sont initialement plus complexes que les jetons statiques du TBA. Les manuels opérationnels internes doivent être mis à jour.

- Investissements dans les outils : Les outils qui supposaient auparavant OAuth1 doivent être mis à niveau. Dans certains cas, les connecteurs tiers (comme Dell Boomi, Celigo ou le connecteur NetSuite de Celigo) peuvent proposer des versions mises à jour. Les entreprises doivent examiner leurs solutions iPaaS pour garantir la prise en charge d'OAuth2.

- Contrats avec les fournisseurs : Si des fournisseurs externes fournissent des intégrations NetSuite (par exemple, fournisseurs EDI, SuiteApps de l'AppExchange), les contrats doivent inclure la prise en charge de la migration vers OAuth2.

- Héritage divergent : Alors que les nouvelles intégrations passent à OAuth2, les anciennes restent sur le TBA (et éventuellement SOAP). Pendant la transition, les deux systèmes coexistent. Il est crucial de documenter quelles intégrations utilisent quelle authentification, afin d'éviter toute confusion.

Développements techniques futurs

Au-delà de 2027, certains développements probables incluent :

- Fin du TBA : Bien que non officiellement annoncé, il est raisonnable de prévoir que le TBA pourrait être éventuellement désactivé complètement, probablement en synchronisation avec le retrait de SOAP. Cela pourrait se produire une fois que l'utilisation existante du TBA aura chuté à près de zéro. Les organisations doivent anticiper une dépréciation complète.

- Capacités OAuth améliorées : Attendez-vous à ce qu'Oracle ajoute davantage de fonctionnalités à ses services OAuth 2.0. Nous voyons déjà des améliorations progressives : plusieurs URI de redirection (2026.1), mandat PKCE (2027.1), gestion des certificats (2023). Possiblement après 2027 :

- OAuth2 pour SuiteAnalytics Connect ? (Actuellement, le TBA est toujours utilisé pour ODBC).

- Prise en charge d'OpenID Connect en plus d'OAuth2 pour les flux d'identité utilisateur.

- Contrôles administratifs plus granulaires (par exemple, verrouiller l'utilisation de l'enregistrement d'intégration par IP).

- Expansion des API : À mesure que la parité REST avec SOAP sera terminée, de nouvelles ressources REST apparaîtront, toutes exclusivement OAuth2. Les développeurs doivent prévoir que toute future API (comme les nouveaux objets métier) ne prendra pas en charge le TBA.

- Nouveaux types d'octroi : Actuellement, NetSuite ne prend en charge que l'AuthCode et les identifiants client. Il pourrait ajouter d'autres flux (par exemple, JWT avec des comptes de service, ce qui revient essentiellement à des identifiants client). Il est peu probable qu'il ajoute l'Implicit (généralement obsolète) ou le Resource Owner Password (déconseillé).

Politiques organisationnelles

Les organisations devraient mettre à jour leurs politiques :

- Stockage des identifiants : Avant la migration, les équipes pouvaient stocker les clés TBA dans des fichiers de configuration ou des scripts. Après la migration, les secrets client et les jetons d'actualisation sont tout aussi sensibles, donc sécurisez-les dans des coffres-forts.

- Examen périodique : Chaque année, listez les enregistrements d'intégration et les jetons actifs, supprimez ceux qui ne sont pas utilisés.

- Contrôles d'audit : Assurez-vous que les notifications de connexion (fonctionnalité de 2026.1) sont utilisées si nécessaire pour la conformité avec, par exemple, le NIST (que Oracle a spécifiquement ciblé [13]).

- Documentation et DevOps : Mettez à jour les pipelines CI/CD pour OAuth2 dans le code et la documentation, en marquant la résolution de la dette technique.

Coûts et avantages économiques

Bien que non quantifiés ici, considérez :

- Coûts : Heures de développement pour la refactorisation, éventuellement nouveaux abonnements à des outils (par exemple, utilisation d'un fournisseur d'identité), tests et frais de consultants potentiels (LST Consultancy, Kellton Tech, etc. proposent des services).

- Avantages : Réduction du risque de failles de sécurité (évitement de l'exposition de secrets à longue durée de vie), conformité avec la feuille de route d'Oracle (évitement d'un futur blocage), amélioration de la confiance des utilisateurs (pas d'authentification persistante basée sur les mots de passe). Une expérience utilisateur rationalisée avec l'authentification unique (SSO) peut indirectement améliorer la productivité.

Pérennisation (Future Proofing)

Pour une pérennisation au-delà de 2027 :

- Normes ouvertes : Surveillez les normes OAuth et d'identité. Par exemple, NetSuite pourrait ajouter la prise en charge des flux SAML/OIDC dans les API, s'alignant sur les fournisseurs d'identité d'entreprise.

- Dynamique quantique : À mesure que la cryptographie évolue, les flux OAuth2 utilisant des certificats RSA devraient éventuellement envisager des algorithmes post-quantiques. Surveillez l'orientation d'Oracle Cloud Infrastructure ; à terme, l'authentification NetSuite pourrait adopter leur posture de sécurité plus large.

- Environnements hybrides : De nombreuses entreprises exécuteront NetSuite aux côtés d'autres SaaS. Assurer l'intégration OAuth2 peut permettre des liens : par exemple, Azure AD ou OKTA peuvent gérer les jetons OAuth de NetSuite si NetSuite ajoute la prise en charge de la fédération. Restez au courant des prochaines annonces concernant ces capacités.

Conclusion

La transition annoncée par Oracle de l'authentification basée sur les jetons (TBA) vers OAuth 2.0 pour les intégrations NetSuite est un changement majeur dicté par les exigences de sécurité, de conformité et d'interopérabilité. D'ici 2027.1, toutes les nouvelles intégrations d'API devront utiliser OAuth 2.0, et les outils de développement ont déjà évolué dans cette direction. Ce rapport a présenté le contexte historique, les contrastes techniques et les étapes pratiques nécessaires pour naviguer dans ce changement.

Points clés :

- Le TBA (OAuth 1.0) restera fonctionnel pour les intégrations existantes après 2027, mais aucune nouvelle intégration TBA ne pourra être créée [31].

- OAuth 2.0 (Auth Code & Client Credentials) fournit un cadre plus sécurisé et flexible : pas de signature de requête, prise en charge des jetons d'actualisation, portées et intégration avec des fonctionnalités d'authentification modernes [4] [22].

- Les organisations doivent commencer à migrer dès maintenant, et non plus tard. La FAQ sur la suppression de SOAP de NetSuite conseille explicitement d'utiliser les nouveaux développements pour adopter REST+OAuth2 [39].

- La migration implique la création de nouveaux enregistrements d'intégration, la modification du code et des tests approfondis. Des exemples concrets comme les portails démontrent des avantages utilisateur clairs grâce à OAuth2 [11] [16].

- Au-delà de 2027, soyez prêt pour une éventuelle dépréciation de toute utilisation restante du TBA et des améliorations continues (par exemple, application du PKCE) dans le modèle d'authentification de NetSuite.

En adoptant de manière proactive OAuth 2.0, les entreprises garantissent que leurs intégrations NetSuite restent sécurisées, conformes et maintenables. L'effort technique, bien que non négligeable, s'aligne sur les meilleures pratiques du secteur (d'autres comme Intuit et Google l'ont fait [3] [23]) et génère des avantages à long terme. En conclusion, ce guide fournit les connaissances et les procédures nécessaires pour réussir une migration TBA→OAuth2, aidant les organisations à atteindre leurs objectifs de conformité NetSuite 2027 et établissant une base solide pour les futures intégrations.

Sources externes

À propos de Houseblend

HouseBlend.io is a specialist NetSuite™ consultancy built for organizations that want ERP and integration projects to accelerate growth—not slow it down. Founded in Montréal in 2019, the firm has become a trusted partner for venture-backed scale-ups and global mid-market enterprises that rely on mission-critical data flows across commerce, finance and operations. HouseBlend’s mandate is simple: blend proven business process design with deep technical execution so that clients unlock the full potential of NetSuite while maintaining the agility that first made them successful.

Much of that momentum comes from founder and Managing Partner Nicolas Bean, a former Olympic-level athlete and 15-year NetSuite veteran. Bean holds a bachelor’s degree in Industrial Engineering from École Polytechnique de Montréal and is triple-certified as a NetSuite ERP Consultant, Administrator and SuiteAnalytics User. His résumé includes four end-to-end corporate turnarounds—two of them M&A exits—giving him a rare ability to translate boardroom strategy into line-of-business realities. Clients frequently cite his direct, “coach-style” leadership for keeping programs on time, on budget and firmly aligned to ROI.

End-to-end NetSuite delivery. HouseBlend’s core practice covers the full ERP life-cycle: readiness assessments, Solution Design Documents, agile implementation sprints, remediation of legacy customisations, data migration, user training and post-go-live hyper-care. Integration work is conducted by in-house developers certified on SuiteScript, SuiteTalk and RESTlets, ensuring that Shopify, Amazon, Salesforce, HubSpot and more than 100 other SaaS endpoints exchange data with NetSuite in real time. The goal is a single source of truth that collapses manual reconciliation and unlocks enterprise-wide analytics.

Managed Application Services (MAS). Once live, clients can outsource day-to-day NetSuite and Celigo® administration to HouseBlend’s MAS pod. The service delivers proactive monitoring, release-cycle regression testing, dashboard and report tuning, and 24 × 5 functional support—at a predictable monthly rate. By combining fractional architects with on-demand developers, MAS gives CFOs a scalable alternative to hiring an internal team, while guaranteeing that new NetSuite features (e.g., OAuth 2.0, AI-driven insights) are adopted securely and on schedule.

Vertical focus on digital-first brands. Although HouseBlend is platform-agnostic, the firm has carved out a reputation among e-commerce operators who run omnichannel storefronts on Shopify, BigCommerce or Amazon FBA. For these clients, the team frequently layers Celigo’s iPaaS connectors onto NetSuite to automate fulfilment, 3PL inventory sync and revenue recognition—removing the swivel-chair work that throttles scale. An in-house R&D group also publishes “blend recipes” via the company blog, sharing optimisation playbooks and KPIs that cut time-to-value for repeatable use-cases.

Methodology and culture. Projects follow a “many touch-points, zero surprises” cadence: weekly executive stand-ups, sprint demos every ten business days, and a living RAID log that keeps risk, assumptions, issues and dependencies transparent to all stakeholders. Internally, consultants pursue ongoing certification tracks and pair with senior architects in a deliberate mentorship model that sustains institutional knowledge. The result is a delivery organisation that can flex from tactical quick-wins to multi-year transformation roadmaps without compromising quality.

Why it matters. In a market where ERP initiatives have historically been synonymous with cost overruns, HouseBlend is reframing NetSuite as a growth asset. Whether preparing a VC-backed retailer for its next funding round or rationalising processes after acquisition, the firm delivers the technical depth, operational discipline and business empathy required to make complex integrations invisible—and powerful—for the people who depend on them every day.

AVIS DE NON-RESPONSABILITÉ

Ce document est fourni à titre informatif uniquement. Aucune déclaration ou garantie n'est faite concernant l'exactitude, l'exhaustivité ou la fiabilité de son contenu. Toute utilisation de ces informations est à vos propres risques. Houseblend ne sera pas responsable des dommages découlant de l'utilisation de ce document. Ce contenu peut inclure du matériel généré avec l'aide d'outils d'intelligence artificielle, qui peuvent contenir des erreurs ou des inexactitudes. Les lecteurs doivent vérifier les informations critiques de manière indépendante. Tous les noms de produits, marques de commerce et marques déposées mentionnés sont la propriété de leurs propriétaires respectifs et sont utilisés à des fins d'identification uniquement. L'utilisation de ces noms n'implique pas l'approbation. Ce document ne constitue pas un conseil professionnel ou juridique. Pour des conseils spécifiques liés à vos besoins, veuillez consulter des professionnels qualifiés.